Profilthema Cybersicherheit

Feature Storys

In den Feature Storys wird die Forschung in CYSEC und dem Sonderforschungsbereich CROSSING vorgestellt: interessant, verständlich, auf den Punkt gebracht.

Klicken Sie auf die Links, um sich die Feature Stories als PDF herunterzuladen.

Wettlauf gegen den großen Codeknacker

Quantencomputer könnten schon in zehn Jahren die im Netz gängigen Verschlüsselungen knacken – auch rückwirkend. Die Darmstädter Kryptografin Dr. Juliane Krämer hält mit Mathematik dagegen.

Informatik für den Frieden

Er forscht und lehrt an der Schnittstelle zwischen Informatik und Friedens- und Konfliktforschung. Was IT im Krieg und für den Frieden bewirken kann erklärt Professor Christian Reuter im Gespräch.

Pokerface für den Computer

Spektakuläre Fälle wie die in Prozessoren entdeckten Sicherheitslücken fordern die Wissenschaft heraus: Informatik-Professor Heiko Mantel und sein Team forschen zur Problematik von schwer nachweisbaren Angriffen über sogenannte Seitenkanäle.

Die heimliche Netzsprache

Was passiert, wenn wir eine Webseite aufrufen? Am Software Lab der Technischen Universität Darmstadt suchen Forscher nach Fehlern in den Programmen, die dabei unbemerkt im Hintergrund ablaufen. Das Ziel ist ein sicheres und zuverlässiges Internet.

Lauschen verboten

Wenn zwei Menschen oder Software-Anwendungen im Web miteinander kommunizieren, liest manchmal ein Dritter heimlich mit. Kryptographische Verfahren könnten dies verhindern, aber Software-Entwickler tun sich mit der Umsetzung schwer. Deshalb wollen TU-Forscher die Verschlüsselung automatisieren.

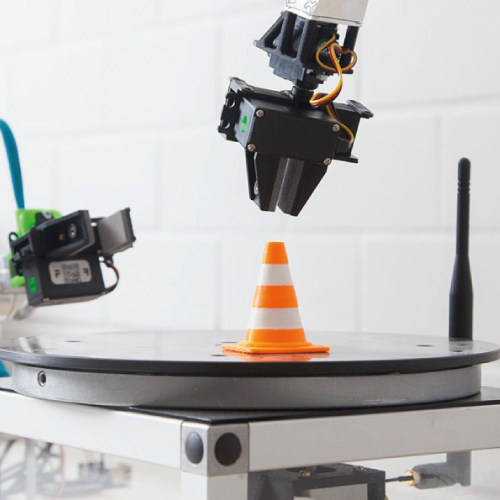

Angriff auf die Bordelektronik

Wissenschaftler im Sonderforschungsbereich »CROSSING« arbeiten daran, moderne Autos mit ihrer umfangreichen elektronischen Ausstattung vor Hackerangriffen zu schützen.

Ergbut im Angebot

Je mehr wir über unsere Genomdaten wissen, desto besser können uns Ärzte künftig behandeln. Doch wie lassen sich diese sensiblen Daten nutzen, ohne dass sie missbraucht werden? Informatiker um Stefan Katzenbeisser und Kay Hamacher von der Technischen Universität Darmstadt möchten Genom daten so geschickt verschlüsseln, dass man dennoch mathematische Analysen durchführen kann.

Vertrauen ist gut, Kontrolle ist besser

Wer im Internet seine Kreditkarteninformationen oder andere sensible Daten eingibt, sollte vorher immer einen Blick auf die Adresszeile seines Browsers werfen: Signalisiert dort ein grünes Schloss, dass die Verbindung gesichert ist und der Server sich mit einem Zertifikat ausgewiesen hat?

Abhörsicher in die Zukunft

Das Internet bekommt mit dem TLS 1.3 einen neuen Standard für verschlüsselte Kommunikation. Forscher um Professor Marc Fischlin an der TU Darmstadt haben an der Analyse des Protokolls mitgewirkt und die kryptographischen Verfahren geprüft – sie sind effi zienter und weniger fehleranfällig. Aber sind sie zukunftsfähig?

Werkzeugkasten für IT-Sicherheit

Schon bald können Maschinen per Download mit neuen Datensätzen aus dem Technologiedatenmarktplatz versorgt werden – einer Art App-Store für die Industrie 4.0. Um diese neuen Entwicklungen vor Cyberangriffen oder Spionage zu schützen, forschen Wissenschaftler der TU Darmstadt im Nationalen Referenzprojekt IUNO gemeinsam mit 20 Partnern aus Industrie und Forschung.

Computational Biology

Physiker, Biologe, Informatiker, Big-Data-Spezialist – hinter all diesen Begriffen steckt Professor Kay Hamacher. Sein Spezialgebiet ist die mathematische und computerbasierte Biophysik (englisch Computational Biology), oder wie er es beschreibt: „Wir verbessern das Signal-Rausch-Verhältnis“.

Blockchain in Echtzeit

Blockchains versprechen großangelegte offene Internetanwendungen, die vollständig dezentral organisiert sind. Der Preis dafür ist eine zähe Geschwindigkeit bei jeder Transaktion, die von dem System verarbeitet wird. Kryptographie-Forscher um Professor Sebastian Faust erzielen weltweit Aufmerksamkeit mit ihren Ansätzen, Echtzeit-Transaktionen über Blockchains wie beispielsweise Ethereum zu ermöglichen.